Hur man använder PGP-kryptering för e-post

Företag som använder e-post som sin huvudsakliga kommunikationskanal måste se till att informationen i deras e-postmeddelanden är säker. Med PGP-kryptering kan du förbättra säkerheten för din e-postkorrespondens.

Vad är PGP-kryptering och hur fungerar det?

PGP-kryptering är ett utmärkt sätt att skydda information och kryptera dina e-postmeddelanden. PGP (pretty good privacy) utvecklades ursprungligen 1991 av Phil Zimmermann som ett program för kryptering av e-postmeddelanden. Under årens lopp har PGP etablerat sig som namnet på denna krypteringsmetod.

PGP-kryptering baseras på ett protokoll med offentlig nyckel, där ett nyckelpar (en offentlig och en privat nyckel) används för att kryptera och dekryptera meddelanden. Den offentliga nyckeln är tillgänglig för potentiella e-postkontakter och överförs direkt eller laddas upp på en extern nyckelserver. Denna nyckel gör det möjligt för dina kontakter att kryptera de e-postmeddelanden som de skickar till dig. Endast du har tillgång till den privata nyckeln, som normalt skyddas med ett lösenord. Den gör att du kan dekryptera e-postmeddelanden som är adresserade till dig och som har krypterats med en offentlig nyckel.

Den person du kommunicerar med bör också använda PGP. På så sätt kan de ge dig tillgång till sin publika nyckel, vilket möjliggör säkra inkommande och utgående e-postmeddelanden från båda parter. Protokollet för publika nycklar beskrivs som en asymmetrisk procedur eftersom de två inblandade parterna använder olika nycklar.

Att säkra dina e-postmeddelanden med PGP kan vid första anblicken verka som ett stort arbete, men det finns plugins som du kan använda för att underlätta PGP-krypteringen. Två av dessa plugins är FlowCrypt och Mailvelope. Många stora e-postleverantörer erbjuder också egna PGP-plugins som levereras med installationsassistenter.

Vad kan PGP-kryptering användas till?

Asymmetrisk kryptering som PGP har använts inom IT-världen under ganska lång tid. Nedan följer några av de vanligaste användningsområdena.

- Kryptering av konfidentiella meddelanden: kryptering av e-postmeddelanden och andra typer av meddelanden är ett av de vanligaste sätten att använda PGP.

- Kryptering av filer och filsystem: förutom att kryptera meddelanden kan PGP också användas för att kryptera filer som lagras på lokala lagringsenheter eller på en server.

- Digitala signaturer: PGP används också ofta för att kontrollera äktheten hos ett meddelande eller en fil. Med en PGP-signatur kan du avgöra om ett meddelande verkligen kommer från den person som skickade det. Dessutom kan du också se om det har avlyssnats och eventuellt ändrats under överföringen. PGP-signaturer kan också användas för att verifiera äktheten hos filer (till exempel program).

Hur man konfigurerar PGP-kryptering

Många e-postklienter levereras numera med ett PGP-krypteringspaket som innehåller lättförståeliga installationsinstruktioner. Om din e-postleverantör inte har bifogat instruktioner för installation av PGP kan du följa stegen nedan. Följande PGP-handledning är en allmän beskrivning av hur man installerar PGP-kryptering.

PGP-kryptering med programvara

Steg 1: Välj och installera lämplig PGP-programvara.

Först måste du hitta PGP-programvara som är kompatibel med både ditt operativsystem och din e-postklient. Den öppna källkodslösningen GnuPG (GNU Privacy Guard), som släpptes 1997, är ett utmärkt alternativ för Linux-användare. Den äldre versionen 1.4 är förinstallerad på många system. Den senaste versionen kan dock laddas ner från GnuPG:s officiella webbplats. Användare av operativsystemen Windows eller OS X kan också hitta binära filer på GnuPG:s webbplats. Dessa filer kan användas för att installera de systemspecifika Gpg4win och MAC GPG, som är baserade på GnuPG.

Steg 2: generera ett nyckelpar

När PGP-programmet är installerat kan ett nyckelpar skapas. För Linux öppnar du kommandoraden och använder kommandot för nyckelgenerering som finns i programmets manual. Detta exempel gäller GnuPG:

sudo gpg --gen-keyVälj sedan vilken typ av kryptering du vill använda. Du bör endast ändra standardinställningen (RSA och RSA) om du har tillräcklig kunskap om olika krypteringstyper och hur de fungerar.

Ange nu nyckellängden i bitar. Ju högre värde, desto säkrare är nycklarna. Ett högre värde innebär dock också långsammare prestanda. Säkerhetsexperter rekommenderar en längd på 4096 bitar för RSA-nycklar.

Ange sedan nycklarnas giltighetstid samt namn och e-postadress som nyckelparet ska tillämpas på. Slutligen måste du bekräfta att de uppgifter du har angett är korrekta och välja en lösenfras för din privata nyckel. Du kommer att behöva detta lösenord senare för att kunna dekryptera dina e-postmeddelanden.

Om du använder Windows och mac OS X startar du processen för att generera nycklar med GUI. Oavsett vilken PGP-programvara och plattform du använder kommer du i de flesta fall att uppmanas att använda slumpmässiga tangenttryckningar eller musrörelser för att generera nyckeln.

Steg 3: dela den offentliga nyckeln med dina kontakter

Du kan hantera de genererade nycklarna i Linux antingen via terminalen eller med Seahorse (för Gnome/Unity) eller det grafiska gränssnittet KGpg (för KDE). Kommandoradsbefallningen för den privata nyckeln med GnuPG är:

sudo gpg --list-secret-keys

sudo -Koch för den offentliga nyckeln:

sudo gpg --list-keys

sudo -KFörutom att du kan se en lista över nycklarna kan du också exportera dem direkt. Den .asc-fil som skapas kan skickas som en bilaga till dina kontakter via e-post eller laddas upp till en certifikatserver. Om en kontakt har fått din publika nyckel och har ett nyckelhanteringsprogram kan de skicka krypterade meddelanden till dig. För att skicka krypterade e-postmeddelanden till samma kontakt behöver du deras publika nyckel.

Online-PGP-kryptering

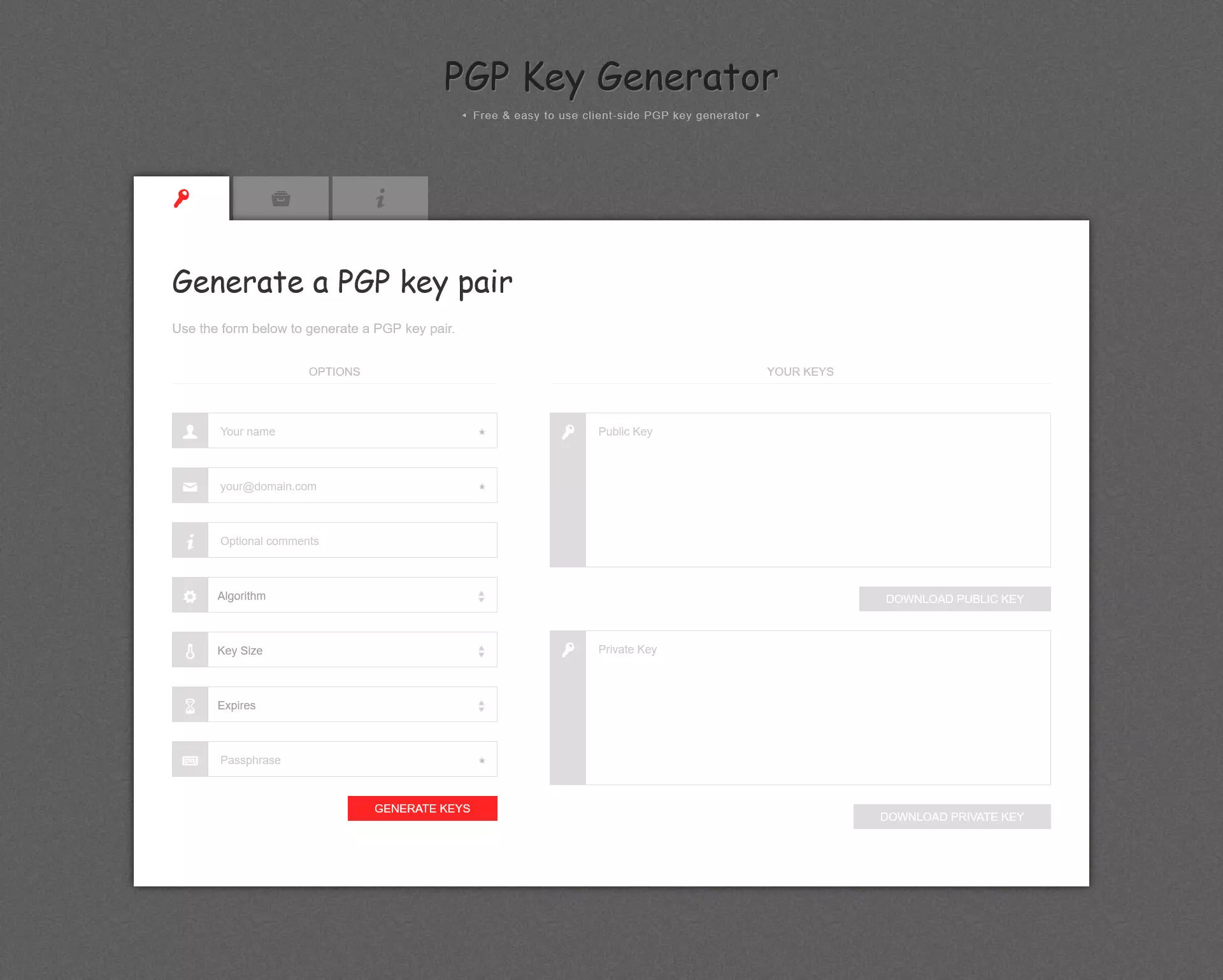

Istället för att använda program som du installerar på din egen dator kan du också använda onlineverktyg för PGP för att skapa nyckelpar, kryptera dina e-postmeddelanden eller dekryptera e-postmeddelanden som du får. Nedan tittar vi närmare på webbtjänsten PGP Key Generator.

PGP Key Generator är ett JavaScript-program som möjliggör generering av nyckelpar och kan köras i de flesta webbläsare. Du kan använda den öppna källkodstjänsten gratis och utan att behöva registrera dig.

Ange först de önskade specifikationerna för nycklarna i formuläret Alternativ. Klicka sedan på Generera nycklar för att starta nyckelgenereringsprocessen. När processen är klar kan du se den offentliga nyckeln och din privata nyckel.

Eftersom denna webbtjänst är öppen källkod kan experter när som helst se källkoden. Det innebär att de kontinuerligt kan utvärdera hur säker och tillförlitlig generatorn är. Eftersom det är en JavaScript-applikation finns det dock också anledning att oroa sig för cyberbrott. Om brottslingar lyckas identifiera säkerhetsbrister i webbtjänsten kan dessa brister utnyttjas för att attackera ditt system och få tillgång till känslig information.

PGP-kryptering för e-postklienter

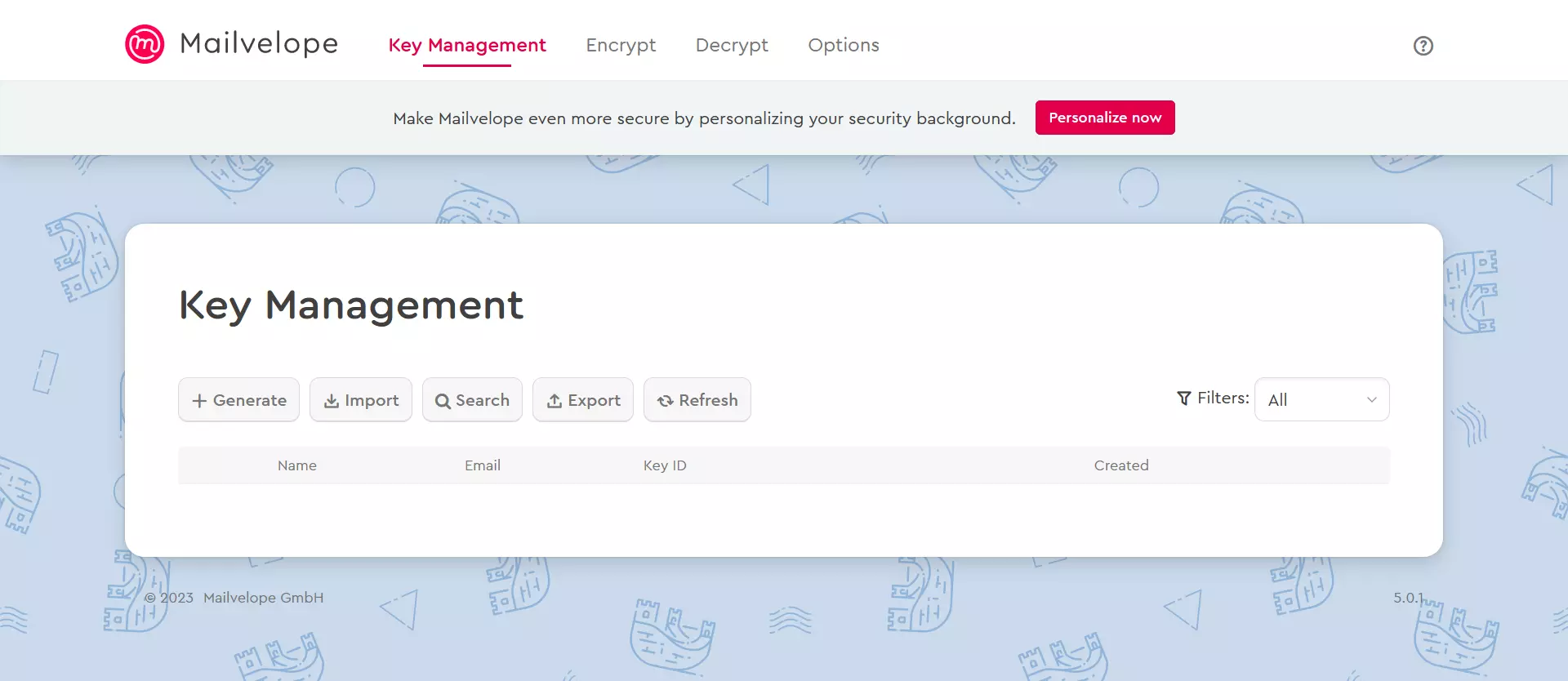

Om du föredrar att kommunicera via e-postleverantörer som Gmail, Yahoo och Outlook är webbläsartillägget Mailvelope ett bra alternativ för PGP-kryptering. Tillägget baseras på OpenPGP.js (en JavaScript-implementering av OpenPGP-standarden) och finns tillgängligt för Google Chrome, Microsoft Edge och Mozilla Firefox.

När du har installerat tillägget visas Mailvelope-ikonen i webbläsarens verktygsfält. Du kan använda ikonen för att öppna användargränssnittet, där du kan skapa, importera och hantera dina egna nycklar samt dina affärspartners offentliga nycklar. Det är också möjligt att ladda upp offentliga nycklar till en server för offentliga nycklar.

När du har installerat Mailvelope kommer tillägget automatiskt att söka efter PGP-meddelanden när du öppnar ditt konto via webbläsaren. Sökningen lokaliserar och visar specifika element för kryptering och dekryptering av PGP-e-postmeddelanden. Under Alternativ kan du aktivera eller inaktivera PGP-kryptering för Gmail, Outlook och andra e-postleverantörer.

PGP-kryptering på mobila enheter

För att kunna använda PGP-kryptering på iOS- och Android-enheter behöver du en e-postklient som stöder programvara för nyckelhantering och PGP-kryptering. Nedan tittar vi på två appar (en för varje operativsystem) som du kan använda för att spara och hantera dina kontakters PGP-nycklar.

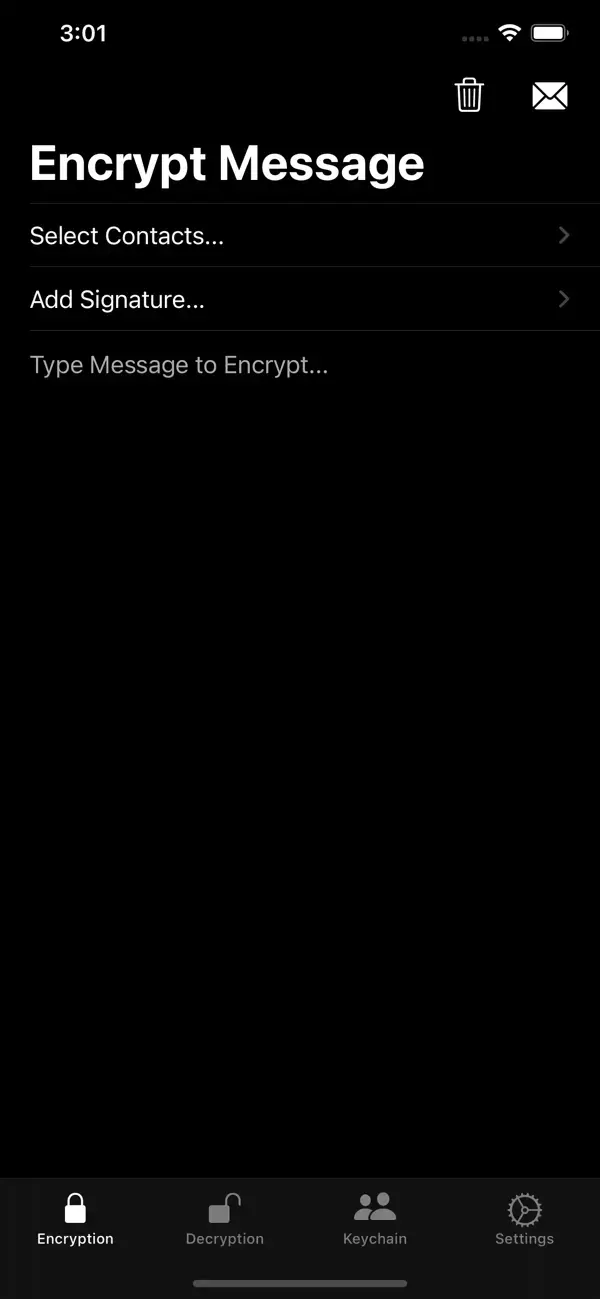

PGPro (iOS)

PGPro är en iOS-app som kan användas för att skapa, hantera och exportera PGP-nycklar. Appen är öppen källkod och baserad på OpenPGP-standarden. Med denna app lagras alla meddelanden och nycklar på din lokala enhet.

När du har installerat appen från App Store kan du skapa eller importera nya PGP-nyckelpar underfliken Keychain. Under Encryption kan du använda en offentlig nyckel för att kryptera meddelanden och under Decryption kan du använda en privat nyckel för att dekryptera meddelanden.

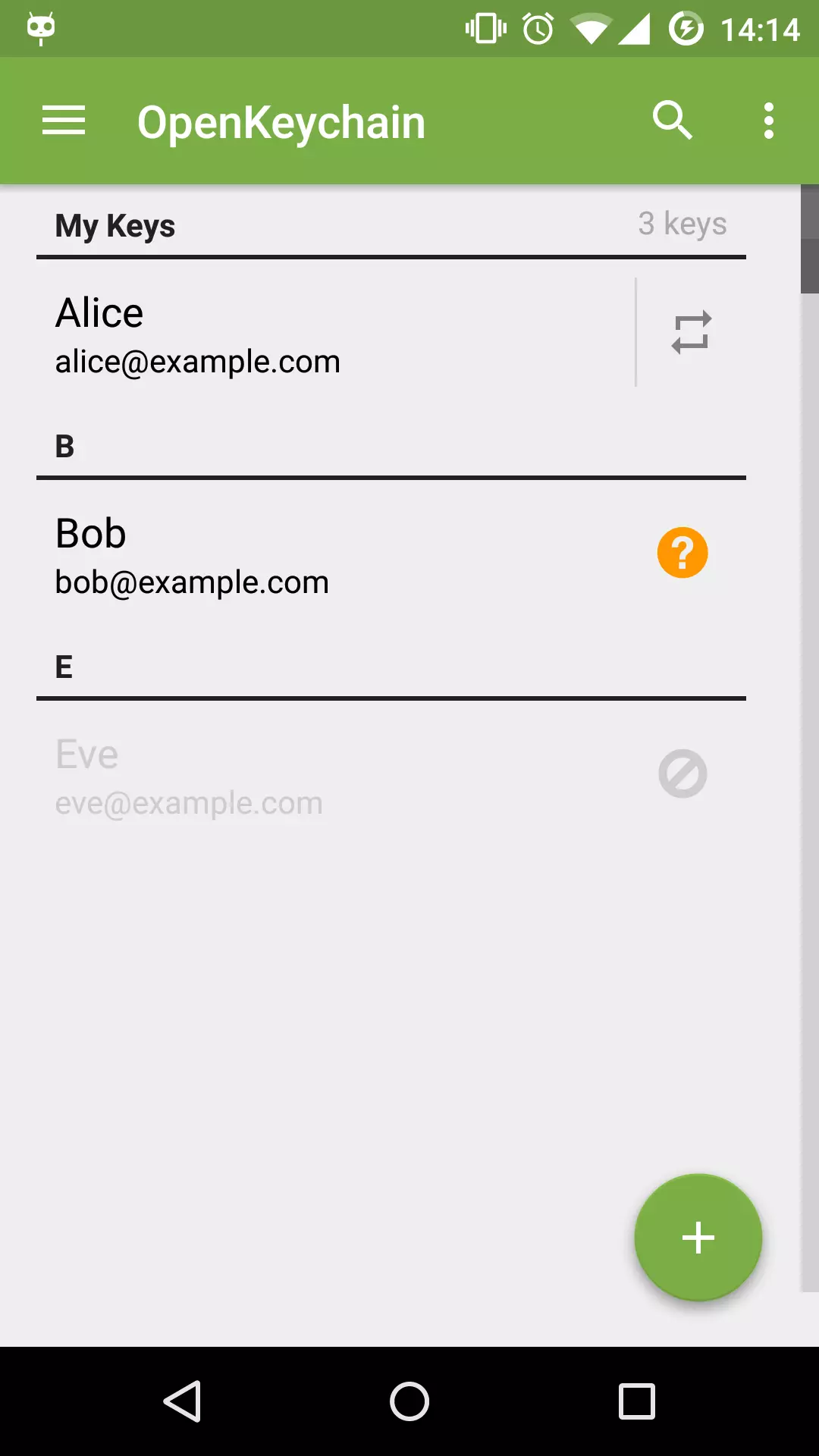

OpenKeychain (Android)

OpenKeychain är ett utmärkt val för Android-användare. Denna öppen källkodsapp baseras också på Open PGP-standarden.

När du har installerat appen kan du gå till avsnittet Nycklar för att visa, importera och hantera alla dina nycklar. Gå till Kryptera/Dekryptera för att kryptera eller dekryptera meddelanden och filer.

Krypterade meddelanden kontra krypterade anslutningar

Många användare tror attSSL/TLS-certifikat är tillräckliga för e-postkryptering. Med dessa certifikat krypteras dock endast e-postens överföringsväg. Detta innebär att meddelanden kan avlyssnas av tredje part och läsas i klartext.

Även om SSL/TSL-certifikat endast krypterar överföringsvägen, möjliggör de kryptering av element som inte krypteras med PGP. Dessa element inkluderar information om avsändaren, mottagaren och ämnet. Att använda en kombination av PGP-kryptering och SSL/TSL-kryptering är den optimala lösningen för att skydda innehållet i dina e-postmeddelanden. Mer information om krypterad överföring finns i vår artikel i Digital Guide om kryptering av e-postmeddelanden med SSL/TLS.