Hur kan du öka lösenordssäkerheten?

Lösenord är nyckeln till vår digitala identitet. Ett starkt lösenord är det första försvaret mot cyberbrottslingar. Statistiken visar dock att 36 % av de tillfrågade i Storbritannien återanvänder samma lösenord på 5 till 10 webbplatser och att 35 % erkänner att de byter lösenord varje dag eller flera gånger i veckan.

Vilka är kraven för lösenordssäkerhet?

Många människor använder fortfarande svaga eller lättgissade kombinationer som lösenord. För att säkerställa en hög nivå av lösenordssäkerhet bör flera faktorer beaktas. Att välja ett säkert lösenord och använda en lösenordshanterare kan betraktas som grundläggande aspekter av lösenordssäkerhet.

Vad gör lösenord säkra?

Även om säkra lösenord inte i sig kan ge absolut skydd mot attacker från cyberbrottslingar, är det fortfarande viktigt att skapa ett säkert lösenord för att skydda dina konton. Användare kan kontrollera om det lösenord de valt är säkert genom att följa en rad kriterier:

- Längd: Längden på ett lösenord spelar en avgörande roll, eftersom längre lösenord är exponentiellt svårare att knäcka än kortare. Ett starkt lösenord bör vara minst 12 till 16 tecken långt.

- Komplexitet: Ett säkert lösenord bör innehålla stora och små bokstäver, siffror och specialtecken som @, # eller $. Denna variation gör det svårare för både människor och automatiserade verktyg att gissa lösenordet.

- Oförutsägbarhet: Undvik enkla mönster eller igenkännliga ord i lösenord, eftersom cyberbrottslingar ofta använder ordboksattacker och testar vanliga lösenord.

- Unikhet: Återanvänd inte lösenord på flera tjänster och plattformar. Använd istället unika lösenord för varje webbtjänst.

- Regelbundna uppdateringar: Särskilt för kritiska tjänster kan regelbundna uppdateringar av lösenord minska risken för utnyttjande på grund av tidigare säkerhetsöverträdelser.

Välja rätt lösenordshanterare

Lösenordshanterare är praktiska verktyg för att generera och säkert lagra komplexa lösenord. När du väljer rätt lösenordshanterare ska du se till att den stöder end-to-end-kryptering och har funktioner som varningar om intrång eller säkerhetsgranskningar. Regelbundna uppdateringar är en annan indikator på en pålitlig lösenordshanterare.

Stora lösenordsläckor under de senaste åren

Varje dag anförtror vi stora mängder känslig data till företag och teknik, där lösenord ofta är det enda skyddet – ett skydd som, verkar det, inte tas på tillräckligt stort allvar. Detta framgår tydligt av de många dataintrång som skett under den senaste tidens webbhistoria. Cyberbrottslingar har upprepade gånger fått tillgång till inloggningsuppgifter med hjälp av metoder som skadlig programvara, nätfiske-mejl eller brute force-attacker, och stulit konfidentiella användardata. Nedan följer en översikt över några av de mest betydande incidenterna:

- LinkedIn (2012, 2016): LinkedIn hackades 2012, vilket resulterade i stöld av över 6,5 miljoner hashade lösenord. År 2016 dök ytterligare 117 miljoner inloggningsuppgifter från detta hack upp på den mörka webben.

- Yahoo (2013, 2014): Ett av de största säkerhetsintrången någonsin drabbade Yahoo. Mellan 2013 och 2014 komprometterades totalt tre miljarder konton, inklusive användarnamn, lösenord och säkerhetsfrågor.

- Adobe (2013): Mer än 150 miljoner Adobe-användarkonton stals under ett intrång, och många av lösenorden var dåligt krypterade.

- Facebook (2019): Facebook avslöjade att miljontals användarlösenord lagrades i klartext på interna servrar. Även om uppgifterna inte läckte ut externt, belyste incidenten behovet av säkra rutiner även på företagsnivå.

- Collection #1-#5 (2019): I januari 2019 publicerades över två miljarder e-postadresser och lösenord från olika källor, inklusive kända och tidigare okända läckor, som en del av denna megaläcka.

- Twitter/X (2022): En säkerhetsöverträdelse exponerade personuppgifter från över 5,4 miljoner konton, inklusive telefonnummer och e-postadresser, på grund av en bugg.

- RockYou (2024): RockYou2024 var en massiv läcka, som anses vara en av de största som någonsin publicerats, och omfattade över 9,9 miljarder lösenord som samlats in från olika källor.

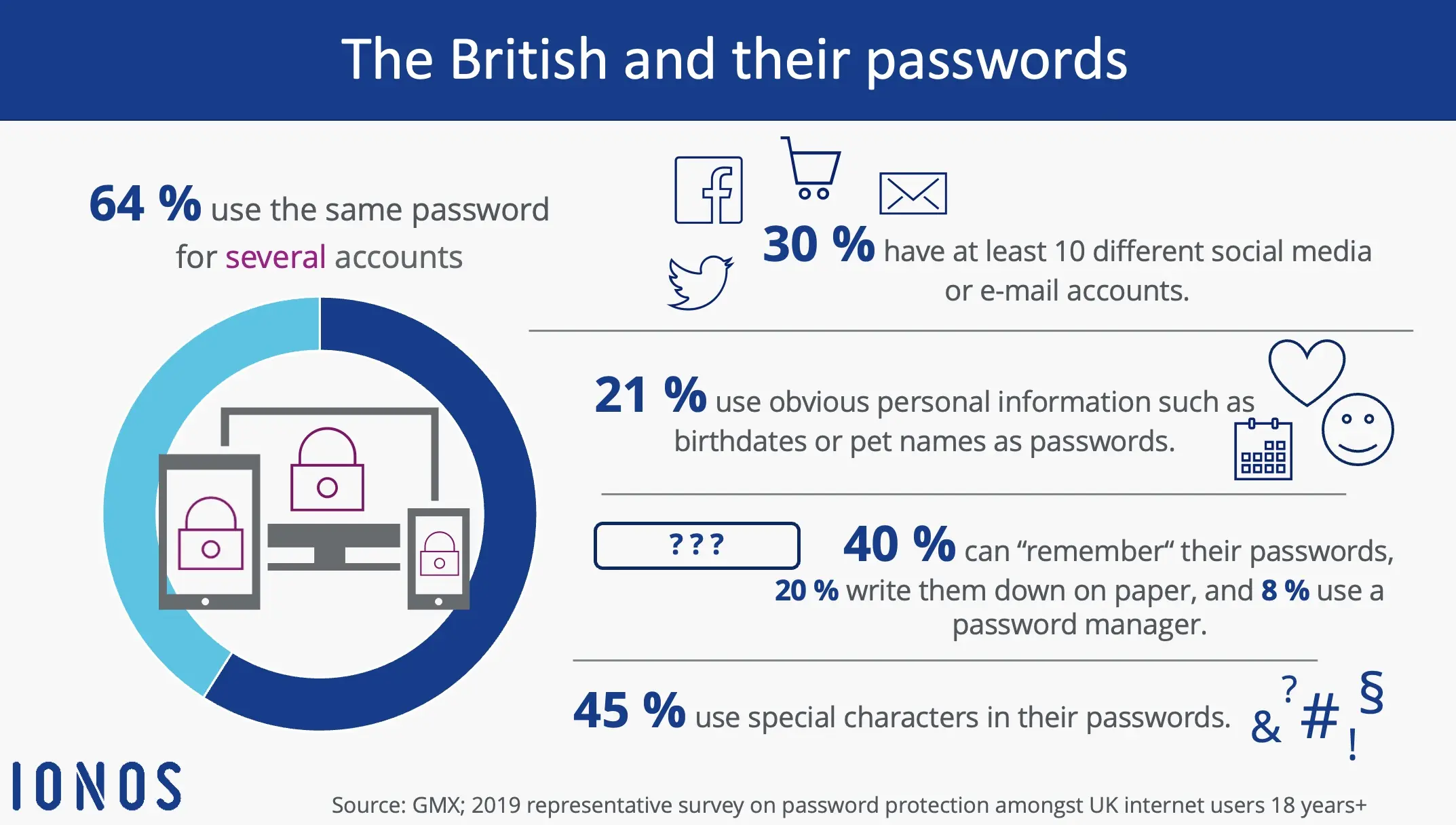

Dessa händelser understryker vikten av cybersäkerhet. Resultaten av en representativ undersökning som genomfördes av GMX bland 1 050 personer är desto mer förvånande: 64 % av personerna uppgav att de använder samma lösenord för vissa eller till och med alla sina onlinekonton, medan endast 21 % använder olika lösenord för varje konto. GMX-studien från 2019 visade också att 9 % aldrig hade bytt lösenord till sitt huvudsakliga e-postkonto, vilket gör dem mycket sårbara.

För sina attacker använder cyberbrottslingar ofta inte sina egna datorer utan utnyttjar istället oskyldiga användares enheter. Dessa enheter infekteras med skadlig programvara, vilket gör det möjligt för angriparna att fjärrstyra dem. Sådana komprometterade system, som ofta kallas bots eller zombies, organiseras i stora nätverk.

Hur man kontrollerar lösenordssäkerheten

Att kontrollera säkerheten för dina lösenord är ett viktigt steg för att skydda dina digitala konton från obehörig åtkomst eller efter dataläckor. Det finns olika metoder och verktyg för att kontrollera om dina lösenord har komprometterats, uppfyller gällande säkerhetsstandarder eller är för svaga.

Onlinetjänster för kontroll av dataläckage

- Have I Been Pwned (HIBP): En av de mest kända och pålitliga plattformarna är Have I Been Pwned (HIBP). Här kan du kontrollera om din e-postadress eller ditt lösenord har komprometterats i ett känt dataintrång. Genom att ange din e-postadress får du en lista över webbplatser som drabbats av läckor där dina uppgifter kan ha stulits. Webbplatsen möjliggör även direktkontroll av lösenord, vilket garanterar anonymitet genom specialiserad hash-teknik.

- Google Security Check: Google erbjuder en integrerad funktion för lösenordskontroll i Chrome. Webbläsaren varnar dig om något av dina sparade lösenord har varit del av ett dataintrång. Dessutom kan du utföra en omfattande säkerhetskontroll via ditt Google-konto, som också identifierar svaga eller återanvända lösenord.

- Säkerhetsfunktioner i lösenordshanterare: Många moderna lösenordshanterare erbjuder en funktion för att kontrollera dina lagrade lösenord. Dessa verktyg söker efter svagheter, duplicerad användning och kända säkerhetsincidenter. På så sätt får du en tydlig översikt över vilka lösenord som behöver uppdateras.

Testa lösenordets styrka

Förutom att kontrollera om det finns dataläckor är det viktigt att utvärdera styrkan hos dina lösenord. Det finns många verktyg som kan hjälpa till med detta genom att bedöma längden, komplexiteten och entropin (slumpmässigheten) hos ett lösenord. Dessa tjänster simulerar också hur lång tid det skulle ta att knäcka ditt lösenord med hjälp av en brute force-attack. Till exempel kan lösenordet 123456 knäckas på mindre än en sekund, medan ett starkare lösenord som X$4g8JwQ!a_%j skulle kunna motstå attacker i många år.

Manuell granskning och övervakning

Om du vet att en viss plattform har drabbats av ett dataintrång, kontrollera om du har ett konto på den plattformen. Ändra dina lösenord omedelbart, särskilt om du har använt dem på andra webbplatser. Det är också bra att följa nyheter om cybersäkerhet eller plattformar som Reddit (t.ex. subreddit [r/netsec]) för att hålla dig informerad om nya dataintrång. Säkerhetsbrister rapporteras ofta där tidigare än via officiella kanaler, vilket gör att du kan vidta förebyggande åtgärder i tid. Dessutom erbjuder verktyg som HIBP e-postmeddelanden som varnar dig när din e-postadress dyker upp i en ny läcka.